コンテンツ

IDセキュリティプラットフォーム「 Opal Security 」💎とは

概要

「 Opal Security 」は、

「企業向け統合IDプラットフォーム」です。

商用ソリューションであり、

ITおよびインフラストラクチャチーム向けに設計された

「集中型認証プラットフォーム」として活用できます。

世界中の多くのトップ企業が、

「機密性の高いアクセスの管理と調整」において

Opalを利用しています。

提供機能

Opal Securityは、

「ミッションクリティカルなシステムに対する可視性」および

「多層防御のインフラストラクチャ」を提供します。

メリット

・「IDおよびアクセスデータ」を集約

・「アクセス権限の乱用」を防止

・「ID攻撃対象領域」を適正管理

・デフォルトで「セキュアなポリシー」を適用

データ中心型IDセキュリティプラットフォーム

Opal Securityは、

「データ中心型アプローチ」を採用した

IDセキュリティプラットフォームです。

従来の「境界ベースのセキュリティモデル」とは異なり、

「データそのもの」に焦点を当てています。

アクセス権限をきめ細かく制御することで、

セキュリティを強化します。

オフィシャルサイト

Opal Securityの「利点」

セキュリティリスクの軽減

最小権限原則の実装

Opal Securityは、

ユーザーやシステムに対して、

「業務に必要な最小限の権限」のみを与える

「最小権限原則」を徹底しています。

これにより、

「内部脅威やデータ漏洩のリスク」を大幅に低減することで、

不正アクセスを防止します。

ゼロトラストセキュリティ対策

Opal Securityは、

「ゼロトラストセキュリティ対策」を

サポートしています。

アクセス権は自動的に付与されず、

ワークフローを通じて「手動で要求」する必要があります。

アクセス権が付与された後も、

有効期限が短く、

定期的なコンプライアンスレビューの一環として

継続的に再認証されます。

「Just-In-Time」(JIT)アクセス

Opal Securityは、

「Just-In-Time」(JIT)アクセスにより、

「必要なとき」に「必要なアクセス権限のみ」を付与します。

時間制限付きアクセスにより、

「アクセス権限の有効期限」を設定し、

自動的に失効させることができます。

権限の乱用や悪用を防ぎ、

セキュリティリスクを最小限に抑えます。

詳細なアクセス制御機能

Opal Securityは、

①「クラウドインフラストラクチャ」

②「SaaSアプリケーション」

③「カスタムアプリケーション」に対して、

詳細なアクセス権限を設定できます。

監査証跡を確保

セキュアな多要素認証承認フローにより、

不正なアクセスを防止し、

「すべてのアクセス要求と承認」を記録(可視化)することで、

監査証跡を確保します。

認証と内部管理

Opal Securityは、

「SOC2 Type 2」認証を取得しており、

エンタープライズクラスの「堅牢な組織的コントロール機能」を備えています。

さらに、

Opalは、

「自身の内部アクセス管理」にも、

Opalを使用しており、

常に最新のベストプラクティスに従っています。

業務効率の向上

Opal Securityの業務効率機能により、

IT担当者は、

より戦略的な業務に集中でき、

全体の業務効率を向上できます。

アクセス管理の自動化

Opal Securityは、

アクセス管理を自動化することで、

業務効率を大幅に向上させます。

自動化されたワークフローにより、

「アクセス管理にかかる時間とコスト」を削減します。

「セルフサービスポータル」+「自動化ワークフロー」

Opal Securityは、

「セルフサービスポータル」と「自動化されたワークフロー」により、

アクセスリクエストを迅速に処理します。

「セルフサービスポータル」により、

ユーザーは自分でアクセスリクエストを提出できます。

また、

「自動化されたワークフロー」によって、

迅速に承認が行われます。

インシデント管理プラットフォーム「PagerDuty」との連携

Opal Securityは、

インシデント管理プラットフォーム「PagerDuty」との連携により、

オンコールローテーションに基づいた、

アクセス権限の自動付与・失効を実現します。

この連携機能より、

オンコールアクセス管理が自動化され、

IT担当者は手動での管理タスクから解放されます。

コンプライアンス遵守の簡素化

Opal Securityにより、

企業はコンプライアンス遵守を効率的に実施でき、

「内部監査や外部監査の準備」を簡素化できます。

アクセスレビューの自動化

Opal Securityは、

「SOX」「SOC2」「ISO」「HITRUST」などの

「コンプライアンス要件に対応したユーザーアクセスレビュー」を自動化し、

コンプライアンス遵守を簡素化します。

ユーザーアクセスレビューのプロセスと出力を合理化し、

チームの時間を節約します。

「スプレッドシートベースのワークフロー」を排除できることで、

企業は、

「コンプライアンス要件を満たすための時間とコスト」を削減できます。

最小権限原則の実施

Opal Securityは、

最小権限原則を実施することで、

「SOC2のセキュリティフレームワーク」の要件を満たします。

具体的には、以下のようなポリシーを実装できます。

・顧客データアクセスに対する最小権限ポリシー「CC2.1」「CC5.2」

・システムアクセス制御ポリシー「CC4.1」「CC6.2」「CC6.3」 など

エンジニアの生産性向上

Opal Securityは、

エンジニアが本来の業務に集中できる環境を提供し、

生産性を向上させます。

エンジニアは、

アクセス権の申請や管理に煩わされることなく、

本来の開発業務に集中できます。

その結果、

企業全体の生産性が向上し、

ビジネスの成長を促進することが可能です。

「ユーザーエクスペリエンス」+「開発者向け機能」

Opal Securityは、

直感的で使いやすいユーザーエクスペリエンスを提供します。

開発者は、

以下の機能を活用して、

効率的に作業できます。

・Slack経由でのアクセス要求

・CLIによるセッション開始

・動的IAMロールの作成

幅広い統合機能

Opal Securityは、

「Okta」「AWS」「GitHub」「Google Cloud Platform」「Salesforce」など、

開発者が日常的に使用する

幅広いツールや環境と統合されています。

開発者は使い慣れたツールで作業を続けながら、

効率的なアクセス管理を実施できます。

Opal Securityの「機能」

最小権限原則の実装

概要

Opal Securityは、

ユーザーとシステムに業務遂行に必要となる

「最小限のアクセス権限のみ」を付与する

「最小権限原則の実装」に重点を置いています。

この原則は、

「セキュリティ侵害に対する強力な防御策」として

機能します。

Opal Securityは、

以下のような、

さまざまな機能を提供することで、

この原則を実現しています。

「JIT」(Just-In-Time)アクセス

Opal Securityの「JITアクセス」は、

ユーザーが必要な時に、

「必要なアクセス権限のみ」を付与します。

これにより、

「長期間にわたるアクセス権の付与によるリスク」を軽減し、

セキュリティ体制を強化します。

ユーザーは、

必要なときにのみアクセスをリクエストするため、

権限の付与が最小限に抑えられ、

潜在的な攻撃対象領域が縮小されます。

時間制限付きアクセス

Opal Securityは、

「時間制限付きアクセス」を提供し、

「アクセス権限の有効期限」を設定し、

自動的に失効させることができます。

この機能により、

「不要なアクセス権限が長期間有効なまま」になることを防ぎ、

セキュリティリスクをさらに低減します。

アクセス権限は、

定義された期間が経過すると自動的に失効するため、

手動で削除する必要がなくなり、

管理の負担が軽減されます。

きめ細かいアクセス制御

Opal Securityは、

①クラウドインフラストラクチャ

②SaaSアプリケーション

③カスタムアプリケーション に対して、

「きめ細かいアクセス制御」を可能にします。

管理者は、

「ユーザーの役割や権限」に基づいて、

「特定リソースへのアクセスを制限する詳細なポリシー」を

定義できます。

「粒度の細かいアクセス制御」により、

「機密データへのアクセス」を

「必要とするユーザーのみ」に制限できます。

セキュア承認プロセス

Opal Securityは、

「Slack」などのツールと連携した、

多要素認証による「セキュアな承認フロー」を提供しています。

アクセスリクエストは、

自動的に「適切な承認担当者」にルーティングされ、

多要素認証によって承認プロセスが保護されます。

この統合された承認プロセスにより、

セキュリティとコンプライアンスを維持しながら、

アクセスリクエストを効率的に処理できます。

監査証跡

Opal Securityは、

「すべてのアクセス要求と承認」を記録し、

「包括的な監査証跡機能」を提供します。

この監査証跡は、

「セキュリティインシデントが発生した場合の調査」や、

「コンプライアンス要件への準拠」などの

証明に役立ちます。

「すべてのアクセス関連アクティビティの記録」を保持することにより、

透明性と説明責任を確保し、

組織がセキュリティとコンプライアンスの目標を満たせるようにします。

アクセス管理の効率化

概要

Opal Securityは、

企業におけるアクセス管理を効率化するための

さまざまな機能を搭載しています。

アクセスリクエストの迅速化

Opal Securityは、

「セルフサービスポータル」と「自動化されたワークフロー」を提供し、

アクセスリクエストを迅速に処理します。

従業員は、

「セルフサービスポータル」から「必要なアクセス権限」をリクエストし、

「自動化された承認プロセス」により

迅速にアクセス権限が付与されます。

これにより、

従業員の生産性を向上できます。

オンコールアクセス管理の自動化

Opal Securityは、

インシデント管理プラットフォーム「PagerDuty」との連携により、

オンコールローテーションに基づいた

アクセス権限の自動付与・失効を実現します。

PagerDutyで管理されているオンコール担当者に対して、

自動的にアクセス権限が付与・失効されるため、

手動でのアクセス権限管理が不要となります。

従業員オンボーディングの円滑化

Opal Securityは、

「新規従業員に必要なアクセス権限」を

迅速かつ安全に付与することで、

従業員オンボーディングを円滑化します。

あらかじめ設定されたテンプレートを利用することで、

新規従業員へのアクセス権限付与を自動化し、

迅速なオンボーディングを実現します。

継続的コンプライアンス

Opal Securityは、

「SOX」「SOC2」「ISO」「HITRUST」などの

コンプライアンス要件に対応した

ユーザーアクセスレビュー機能を提供します。

これにより、

ユーザーアクセスレビューを自動化し、

スプレッドシートベースのワークフローを排除することで、

効率的かつ継続的にコンプライアンスを維持できます。

幅広い統合

Opal Securityは、

さまざまなプラットフォームと統合できます。

・IDプロバイダー「Okta」

・クラウドインフラストラクチャ「AWS」「GCP」「GitHub」

・SaaSアプリケーション「Salesforce」 など

「カスタムアプリケーションとのAPI連携」が可能で、

Terraformによる「IaC」(Infrastructure as Code)もサポートしています。

これにより、

Opal Securityを既存のIT環境にシームレスに統合し、

アクセス管理を一元化できます。

Opal Securityの「セキュリティ対策」

概要

Opal Securityは、

顧客データの安全を最優先に考え、

エンタープライズ級のセキュリティ対策を講じています。

「SOC2 Type2」認証取得

Opalは、

「SOC2 Type2」認証を取得しています。

「SOC2 Type2」認証は、

アメリカの公認会計士協会が作成した

「情報セキュリティ監査手順」であり、

『Opalのセキュリティ体制が信頼できる第三者機関によって認められている』

ことを示しています。

Opalは、

この認証を通じて、

ユーザーアクセスレビューや最小権限統制など、

必要なアクセス管理統制を実装しています。

データ暗号化

Opalは、

データの保管時および転送中に

「AES256ビット暗号化」を使用して

データを保護しています。

データの機密性が確保され、

不正アクセスからの保護が強化されます。

侵入テスト

Opalは、

定期的に「セキュリティ評価」を実施し、

システムの脆弱性を発見して修正しています。

セキュリティ体制を常に最新の状態に保ち、

潜在的な脅威からシステムを保護しています。

内部運用

Opalは、

自社の内部アクセス管理にも

Opalを使用しています。

これにより、

「Opalの従業員がアクセスできる情報やシステム」を制限し、

「内部不正のリスク」を軽減しています。

Opal Securityの「ユースケース」

Opal Securityは、

幅広いユースケースに対応できる

「IDおよびアクセス管理プラットフォーム」です。

企業の多様なニーズに応えることで、

「セキュリティ」「効率」「コンプライアンス」を向上させます。

脅威検出と対応

Opalは、

「異常なアクセス」や「潜在的なセキュリティ脅威」を検出します。

「アイデンティティとアクセスに関するデータ」を収集・分析することで、

「リスクの高いアクティビティ」を特定して、

迅速に対応することが可能です。

本番環境へのJITアクセス

Opalは、

開発者が必要なときに必要な期間だけ

本番環境にアクセスできるようにすることで、

セキュリティリスクを軽減します。

このJust-In-Timeアクセスにより、

「承認と監査証跡を維持」しながら、

「権限エスカレーション」や「長期的アクセス権限付与」を

最小限に抑えられます。

顧客データへのアクセス

Opalは、

「顧客データへのアクセスを保護」するための

きめ細かな制御を提供し、

「承認ワークフロー」

「時間制限付きアクセス」

「詳細な監査証跡」を

適用します。

アクセスリクエストの迅速化

Opalは、

「セルフサービスポータル」と「自動化されたワークフロー」を通じて、

「アクセスリクエストのプロセス」を合理化します。

これにより、

従業員は必要なアクセスを迅速に取得し、

ITチームの負担を軽減できます。

オンコールアクセス管理の自動化

Opalは、

インシデント管理プラットフォーム「PagerDuty」と統合して、

オンコールローテーションに基づいて、

アクセス権限を自動的に付与および失効させます。

この自動化により、

オンコールエンジニアが必要なアクセスを確実に取得できるようになり、

手動プロセスに伴うエラーや遅延がなくなります。

従業員オンボーディングの効率化

Opalは、

「新規従業員に必要なアクセス権限」を迅速かつ安全に付与し、

オンボーディングプロセスを合理化します。

この自動化されたプロセスにより、

新しいチームメンバーは

すぐに生産性を高めることができます。

ユーザーアクセスレビューの自動化

Opalは、

ユーザーアクセスレビューを自動化し、

「SOX」「SOC2」「ISO」「HITRUST」などの

コンプライアンス要件への準拠を簡素化します。

スプレッドシートベースのワークフローを排除することで、

Opalはアクセスレビュープロセスを効率化し、

人的エラーのリスクを軽減します。

AWSマルチアカウント管理

Opalは、

「複雑なマルチアカウントのAWS環境」にわたるアクセスを管理し、

セキュリティとコンプライアンスを確保します。

すべてのアカウントを一元的に可視化制御することで、

企業は「最小権限原則」を効率的に実装できます。

Terraformを使用したIaCによるIDおよびアクセス管理

Opalは、

Terraformと統合されているため、

「Infrastructure as Code」(IaC)を使用して、

アクセス制御を管理できます。

この自動化されたアプローチにより、

一貫性と再現性を確保しながら、

アクセス権限をコードとして定義および管理できます。

内部ツールへのアクセス制御

Opalは、

機密性の高いカスタムアプリケーションや管理ツールへの

アクセスを保護します。

多要素認証(MFA)、

承認ワークフロー、

詳細な監査証跡 を通じて、

内部ツールのセキュリティを強化します。

Opal Securityの「導入事例」

Opal Securityは、

セキュリティ強化と業務効率化を実現するための

強力なソリューションを提供しています。

さまざまな業界の企業に採用され、

以下のような導入事例があります。

金融サービス向けデジタルプラットフォーム「Blend」

Blendは、

Opalを活用して開発時間を製品開発に集中させ、

セキュリティ戦略を拡張しました。

Opalの「開発者向け拡張性」と「直感的なユーザーエクスペリエンス」により、

Blendはアイデンティティセキュリティ戦略を強化し、

最も機密性の高いシステムにおいて、

ユーザーがデフォルトでセキュリティ保護されるようにしました。

コンプライアンス準拠ソリューション「Drata」

Drataは、

Opalを使用して、

全社規模でアクセスリクエストを自動化し、

ヘルプデスクの負荷を軽減しました。

Opalプラットフォームにより、

シームレスなアクセスエクスペリエンスを提供することで、

ヘルプデスクの量を減らし、

人員を削減することに成功しています。

チームコラボレーションツール「Switchboard」

Switchboardは、

インフラストラクチャセキュリティの基盤として

Opalを採用しました。

Opalの機能を活用することで、

Switchboardは堅牢なセキュリティ体制を構築し、

システム全体のセキュリティを強化しています。

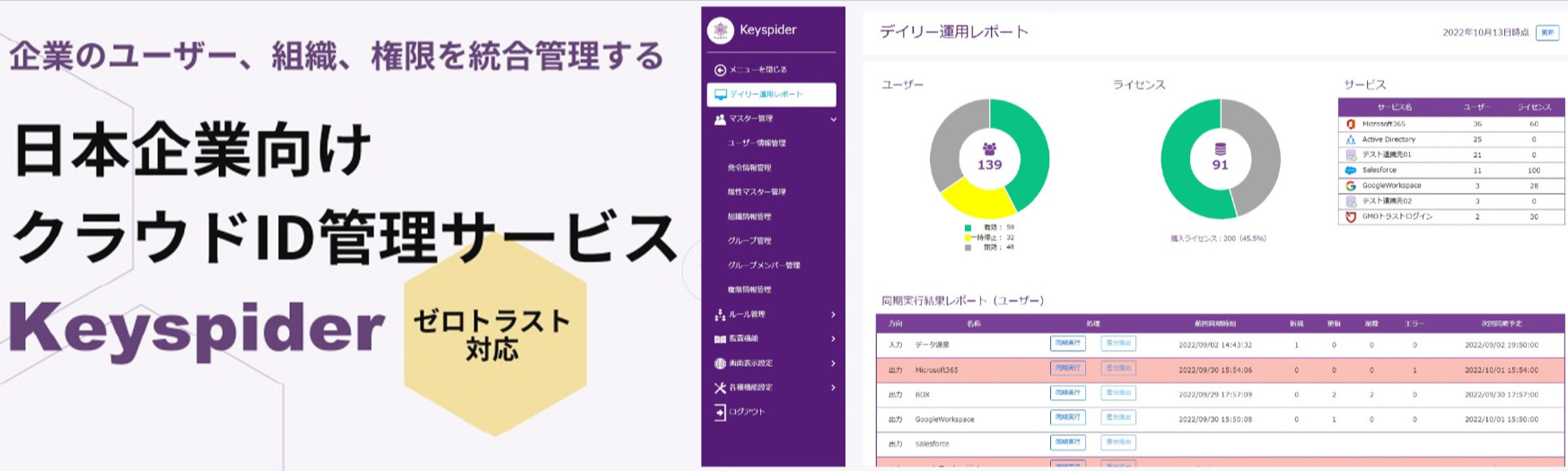

【ご紹介】クラウドID管理サービス「Keyspider」

Keyspiderの「概要」

「Keyspider」は、

クラウドベースのID管理サービスを提供する

プラットフォームです。

現代のビジネス環境において、

効率的で安全なID管理は非常に重要です。

Keyspiderは、

企業のセキュリティニーズを満たすために設計されており、

信頼性の高いソリューションを提供します。

Keyspiderの「特徴」

クラウドID管理

・クラウドサービスにアクセスするためのIDを統合管理

ユーザーフレンドリーなインターフェース

・使いやすいデザイン

・直感的な操作性

・管理者の負担軽減

高度なセキュリティ機能

・最新の暗号化技術を使用

・データ保護

・不正アクセスから守る

シームレスな統合

・既存システムと簡単に統合できる

・導入がスムーズに進む

スケーラビリティ

・あらゆる規模に対応できる柔軟なシステム

・小規模から大規模な組織までサポート

コスト効率

・低コストで高機能なサービスを提供

・運用コストを削減

・企業のIT予算を最適化

Keyspiderを「選ぶ理由」

Keyspiderは、

「豊富な機能」と「高い信頼性」により、

多くの日本企業に導入されています。

特に、

「セキュリティ」と「効率性」を重視する企業にとって、

最適な選択となりえます。

Keyspiderの詳細情報は、

下記のリンクからご確認ください。